Stories

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

واشنطن تطالب الأوروبيين بخفض حدة الخطاب المعادي لموسكو في منظمة العمل الدولية

![واشنطن تطالب الأوروبيين بخفض حدة الخطاب المعادي لموسكو في منظمة العمل الدولية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تاكر كارلسون: الغرب دفع أوكرانيا إلى الدمار بإطالته أمد النزاع مع روسيا

![تاكر كارلسون: الغرب دفع أوكرانيا إلى الدمار بإطالته أمد النزاع مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البنتاغون: لم نخصص أموالا لمساعدة أوكرانيا في ميزانية عام 2027

![البنتاغون: لم نخصص أموالا لمساعدة أوكرانيا في ميزانية عام 2027]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ظهور فوفا زيلينسكي وأندريه يرماك في "أشرطة مينديتش" الجديدة يثير رعب برلمان أوكرانيا

![ظهور فوفا زيلينسكي وأندريه يرماك في "أشرطة مينديتش" الجديدة يثير رعب برلمان أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زيلينسكي يمدد الأحكام العرفية والتعبئة العامة في أوكرانيا 90 يوما

![زيلينسكي يمدد الأحكام العرفية والتعبئة العامة في أوكرانيا 90 يوما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الروسي يحرر بلدة في دونيتسك ويسيطر على أخرى في سومي (فيديو)

![الجيش الروسي يحرر بلدة في دونيتسك ويسيطر على أخرى في سومي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

مفاجأة.. خروج أول اسم كبير من حسابات ريال مدريد لخلافة أربيلوا

![مفاجأة.. خروج أول اسم كبير من حسابات ريال مدريد لخلافة أربيلوا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد بيان إصابته.. ليفربول يجهز وداعا تاريخيا لمحمد صلاح

![بعد بيان إصابته.. ليفربول يجهز وداعا تاريخيا لمحمد صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

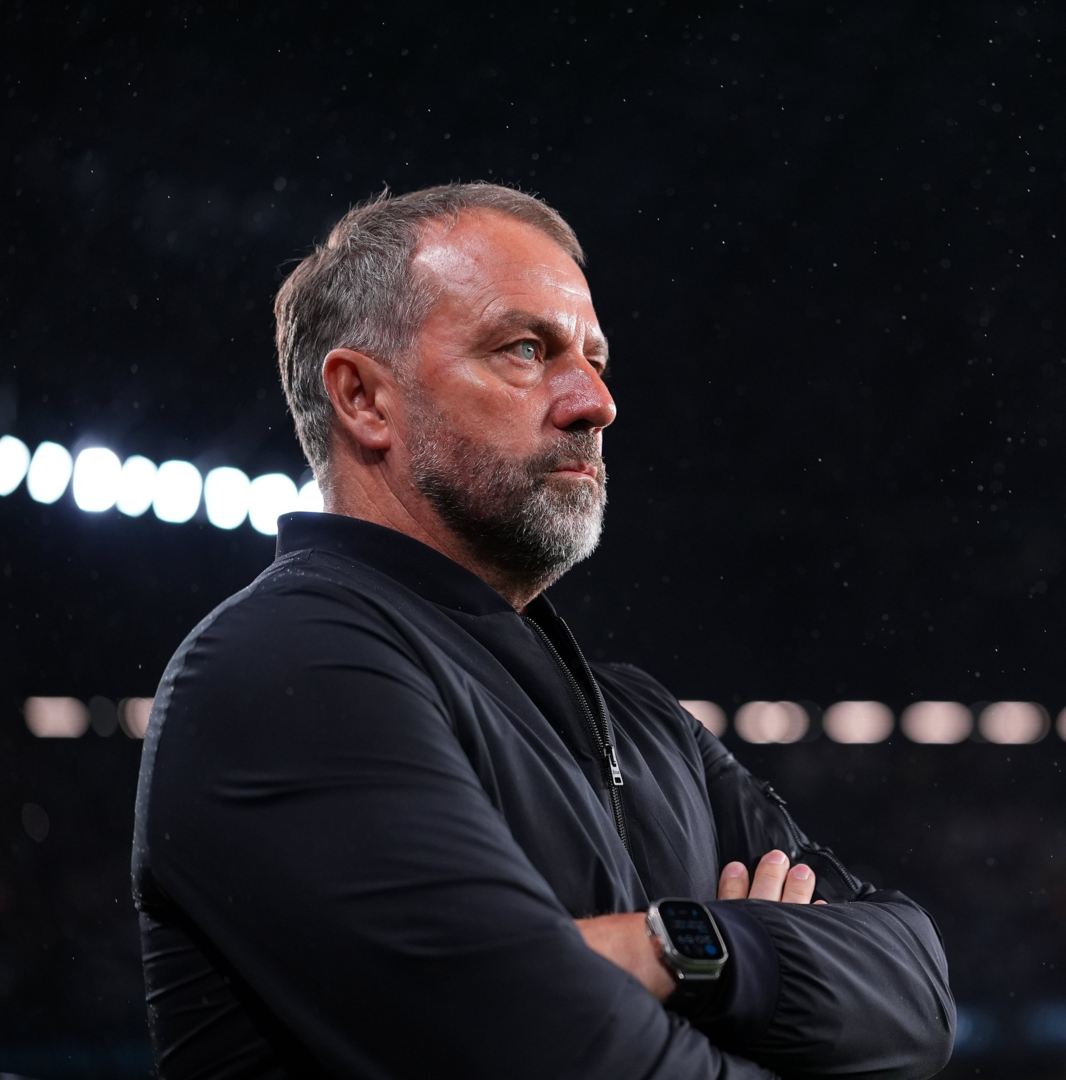

فليك يحسم موقفه النهائي من تمديد عقده مع برشلونة

![فليك يحسم موقفه النهائي من تمديد عقده مع برشلونة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة متوترة في مؤتمر الفيفا.. رئيس الاتحاد الفلسطيني يرفض الوقوف بجوار نائب رئيس الاتحاد الإسرائيلي

![لحظة متوترة في مؤتمر الفيفا.. رئيس الاتحاد الفلسطيني يرفض الوقوف بجوار نائب رئيس الاتحاد الإسرائيلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اتحاد العاصمة يتوج بكأس الجزائر على حساب شباب بلوزداد

![اتحاد العاصمة يتوج بكأس الجزائر على حساب شباب بلوزداد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

قرقاش: لا يمكن الوثوق بأي ترتيبات إيرانية لمضيق هرمز

![قرقاش: لا يمكن الوثوق بأي ترتيبات إيرانية لمضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيتسو: أسعار النفط تعتمد على "جودة نوم ترامب"

![فيتسو: أسعار النفط تعتمد على "جودة نوم ترامب"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران ترد على رسالة 6 دول عربية: شاركت في العدوان علينا ويجب محاسبتها

![إيران ترد على رسالة 6 دول عربية: شاركت في العدوان علينا ويجب محاسبتها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تقرير: إيران تستعيد صواريخ مخبأة تحت الأرض أو مدفونة تحت الركام

![تقرير: إيران تستعيد صواريخ مخبأة تحت الأرض أو مدفونة تحت الركام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول أمريكي: الأعمال القتالية بين أمريكا وإيران "انتهت" بموجب قانون "صلاحيات الحرب"

![مسؤول أمريكي: الأعمال القتالية بين أمريكا وإيران "انتهت" بموجب قانون "صلاحيات الحرب"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كاتس: قد نضطر قريبا لضرب إيران حتى لا يتمكن النظام من تهديدنا لسنوات قادمة

![كاتس: قد نضطر قريبا لضرب إيران حتى لا يتمكن النظام من تهديدنا لسنوات قادمة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

"الأخبار": ترتيبات زيارة عون إلى واشنطن مجمدة

!["الأخبار": ترتيبات زيارة عون إلى واشنطن مجمدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هآرتس: "نسخ لصق".. إسرائيل تستنسخ غزة جنوب لبنان

![هآرتس: "نسخ لصق".. إسرائيل تستنسخ غزة جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نواف سلام يتعهد "بمواصلة العمل الجاد" لاستعادة أراضي لبنان المحتلة

![نواف سلام يتعهد "بمواصلة العمل الجاد" لاستعادة أراضي لبنان المحتلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش اللبناني يعلن مقتل عسكري مع عدد من أفراد عائلته في غارة إسرائيلية (صورة)

![الجيش اللبناني يعلن مقتل عسكري مع عدد من أفراد عائلته في غارة إسرائيلية (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

استخدم 24 طنا من المتفجرات.. الجيش الإسرائيلي يعلن تدمير نفق لحزب الله في منطقة رأس البياصة (فيديو)

![استخدم 24 طنا من المتفجرات.. الجيش الإسرائيلي يعلن تدمير نفق لحزب الله في منطقة رأس البياصة (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لبنان.. مظاهرات احتجاجية وسط بيروت تنديدا بالحرب الإسرائيلية (فيديو)

![لبنان.. مظاهرات احتجاجية وسط بيروت تنديدا بالحرب الإسرائيلية (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

فيديوهات

RT STORIES

روسيا.. تدريبات عسكرية ضخمة استعدادا لعرض عيد النصر في موسكو

#اسأل_أكثر #Question_MoreRT STORIES

جنوب أفريقيا.. سقوط سيارة من منحدر في كيب تاون

#اسأل_أكثر #Question_MoreRT STORIES

تركيا.. تحليق مروحيات وطائرات "إف-16" فوق الملعب أثناء مباراة "فنربخشة" و"قونيا سبور"

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن عن القضاء على رئيس قسم العمليات في هيئة الاستخبارات لحركة "حماس"

#اسأل_أكثر #Question_Moreفيديوهات

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات